Cracker, Sécurité Informatique Espion, Pirate Informatique Brisant Un Ordinateur Portable Et Violant La Sécurité Banque D'Images et Photos Libres De Droits. Image 48441798

Cette intelligence artificielle peut déchiffrer les mots de passe grâce aux bruits du clavier - Capital.fr

Plateformes en ligne piratées et relevés de notes disponibles sur le dark web | Blog officiel de Kaspersky

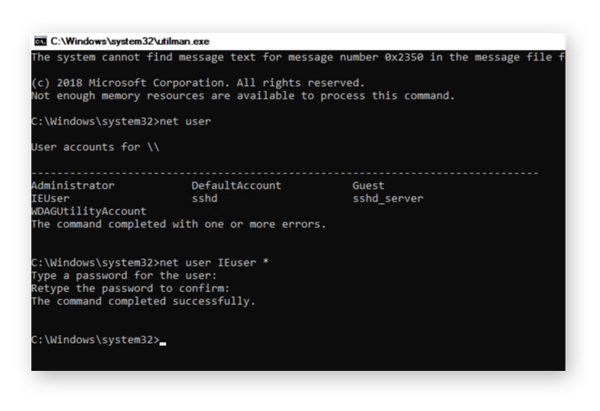

Lycéens, voici la solution officieuse pour débrider les ordinateurs inadaptés de la Région - MonAulnay.com – Le blog d'information sur Aulnay-sous-Bois (93600)

![HACK] Un expert en sécurité pirate un appareil Android à distance - YouTube HACK] Un expert en sécurité pirate un appareil Android à distance - YouTube](https://i.ytimg.com/vi/VK1eXh4zsRU/maxresdefault.jpg)

![Vault Cracker [Téléchargement PC] : Amazon.fr: Jeux vidéo Vault Cracker [Téléchargement PC] : Amazon.fr: Jeux vidéo](https://m.media-amazon.com/images/I/51L4TTxKffL._AC_UF894,1000_QL80_.jpg)